Как просмотреть содержимое заявки, сформированной с использованием SAP Processes and Forms?

Как просмотреть содержимое заявки, сформированной с использованием SAP Processes and Forms?

Пояснение к вопросу

Вы используете функциональность SAP Processes and Forms для автоматизации какого-либо процесса. Однажды вам прилетает запрос, в котором требуется просмотреть содержимое заявки. В частности, посмотреть что было внесено тем или иным пользователем в определенные поля этой самой заявки. Ниже представлено два варианта, которыми можно воспользоваться для решения данного вопроса. Один из которых, как мне кажется, более технический,нежели другой.

Решение вопроса

Вариант 1

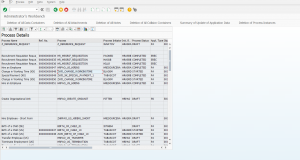

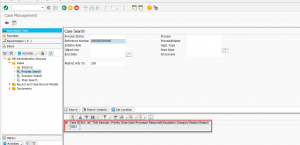

Запустите транзакцию HRASRPROCESS_UTILITY

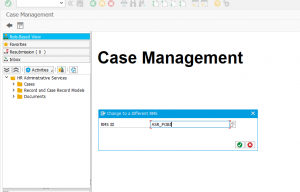

Найдите интересующий вас процесс, и скопируйте его Reference Number. Затем запустите транзакцию SCASE. Если вы запускаете эту транзакцию впервые, система предложит выбрать RMS ID (ID of the Records Managament System). Выберите значение ASR_POBJ

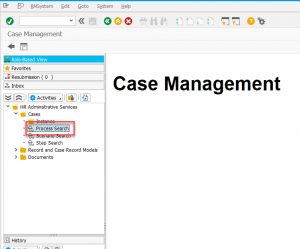

В диспетчере объектов выберите Cases -> Process Search

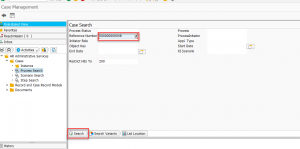

На открывшемся селекционном экране вставьте из буфера обмена скопированный ранее идентификатор интересуемого вас процесса в поле Reference Number и нажмите на кнопку Search

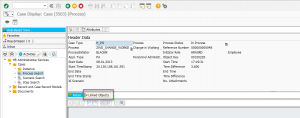

Два раза кликните по найденной записи Case ID

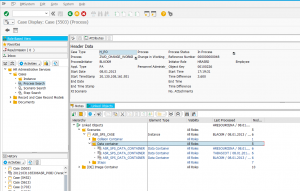

На следующем экране нажмите на кнопку Linked Objects

Раскройте дерево объектов до уровня Data container

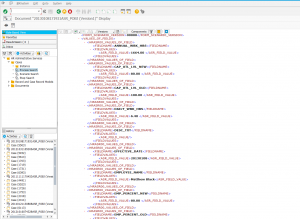

Количество записей на уровне Data Container равно количеству пользователей, работавших с данным процессом. Также вы можете увидеть время/дату, имя пользователя, который работал с процессом. Два раза кликнув по какой-либо записи, вы получите содержимое процесса (его структуру) в виде XML

Вариант 2

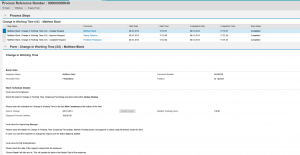

Второй вариант решения поставленного выше вопроса более «user friendly». Заключается он в запуске Web Dynpro приложения ASR_PROC_BROWSER_OVP

См. заметку Запуск Web Dynpro приложения из back-end системы

Введите ссылочный номер интересующего вас процесса, и нажмите на кнопку Search

После того, как искомый процесс отображен в результатах поиска, нажмите на кнопку

В результате вам станет доступно содержимое процесса, как я упомянул выше, в более читаемом виде, нежели в описании Варианта #1.